Chip grandi quanto una punta di matita inseriti nei server di 30 aziende americane hi-tech (di cui spiccano Amazon e Apple) posizionati in maniera da tale da non essere visti e scoperti da nessuno e con l’obiettivo di raccogliere più informazioni possibili.

Lo scoop della rivista settimanale Businessweek dell’agenzia Bloomberg ha fatto il giro del mondo in poche ore. Un’indiscrezione pesante che, seppur smentita dalle aziende interessate, ha avuto un impatto dirompente sulle Borse asiatiche e in particolar modo sui titoli delle società produttrici del comparto tecnologico, affossando i produttori tech.

NEW COVER: The Big Hack

China used a tiny chip in a huge hack that infiltrated Apple and Amazon https://t.co/GVLBnWaaue pic.twitter.com/4aNdEwPzAF

— Businessweek (@BW) 4 ottobre 2018

Il caso

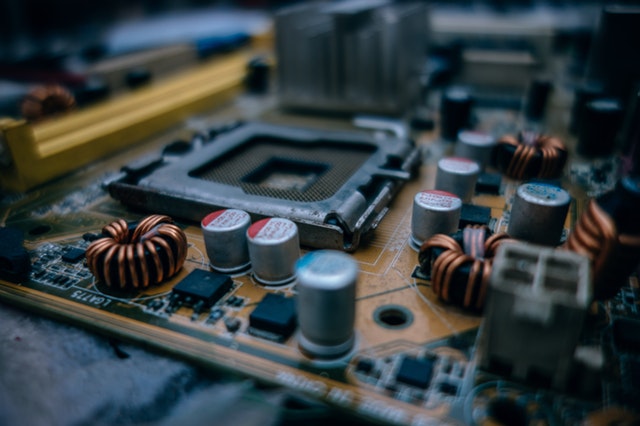

Secondo l’inchiesta condotta da Bloomberg, l’unità militare cinese – People’s Liberation Army- ha inserito dei minuscoli microchip nei server dei computer utilizzati da aziende come Apple e Amazon che forniscono alla Cina un accesso backdoor a computer e dati. I chip, piccoli come la punta di una matita affilata e progettati per essere non rilevabili senza attrezzature speciali, sono stati impiantati sulle schede madri dei server sulla linea di produzione in Cina.

La responsabilità della sua installazione nell’hardware è stata attribuita al termine di un’indagine ad alcuni membri di un’unità dell’Esercito Popolare di Liberazione, le forze armate della Repubblica Popolare Cinese, presenti nelle fabbriche di Super Micro Computer. L’azienda progetta le sue apparecchiature a San Jose in California, ma, come la maggior parte delle aziende di elettronica, esternalizza la produzione, compresi gli appaltatori in Cina.

Sempre secondo l’inchiesta, l’attacco è stato scoperto nel 2015 dai servizi di intelligence statunitensi, nonché da Apple e Amazon mentre le società acquistavano server realizzati da Super Micro Computer. Il rapporto afferma che Amazon è venuta a conoscenza dell’attacco durante le mosse dalla sua controllata Amazon Web Services (AWS) per acquistare la società di compressione video streaming Elemental Technologies nel 2015.

Apple avrebbe acquistato circa 7000 server Super Micro quando i suoi team di sicurezza hanno scoperto i chip. Secondo il rapporto citava 17 fonti di intelligence e fonti anonime che affermavano che le spie cinesi avevano collocato chip informatici all’interno di apparecchiature usate da circa 30 società, oltre a più agenzie governative statunitensi, il che avrebbe garantito a Pechino l’accesso segreto alle reti interne.

Tutti negano

Amazon, Apple e Super Micro hanno completamente negato l’inchiesta di Bloomberg. Amazon ha dichiarato: “Non è vero che AWS fosse a conoscenza di un compromesso nella catena di fornitura, di un problema con chip dannosi o di modifiche all’hardware durante l’acquisizione di Elemental.” AWS ha dichiarato: “Come abbiamo condiviso con Bloomberg BusinessWeek più volte negli ultimi due mesi, in nessun momento, passato o presente, abbiamo mai riscontrato problemi relativi all’hardware modificato o ai chip maligni nelle schede madri SuperMicro in qualsiasi sistema Elemental o Amazon.” Apple ha affermato: “Su questo possiamo essere molto chiari: Apple non ha mai trovato chip dannosi, manipolazioni hardware o vulnerabilità appositamente posizionate in alcun server”. “Rimaniamo all’oscuro di tali indagini“, ha dichiarato Super Micro.

Cyber-spionaggio

L’obiettivo ultimo dell’operazione, stando a quanto afferma un ufficiale USA, è per la Cina quello di avere accesso sul lungo periodo a segreti industriali e reti governative statunitensi. L’introduzione di chip spia nella catena di approvvigionamento sarebbe un’impresa significativa di cyber-spionaggio. Le rivelazioni di Edward Snowden, informatore della NSA, hanno mostrato che l’intelligence degli Stati Uniti ad esempio, preferisce introdurre di nascosto questi hardware negli articoli destinati al mercato cinese. Ma il problema resta sempre lo stesso: la Cina produce molto più hardware di quanto non facciano gli Stati Uniti.

Secondo il rapporto di Bloomberg, nel 2014 l’intelligence ha specificamente avvertito la Casa Bianca che le forze armate cinesi stavano pianificando di installare i chip sulle schede madri Supermicro. Ma poiché l’hardware di Supermicro è così ampiamente utilizzato, e l’obiettivo non è chiaro, e questa era un’importante azienda americana, a differenza di Huawei e ZTE, che sono state pubblicamente accusate di presentare minacce alla sicurezza – l’FBI ha fatto un passo indietro dall’emissione di un avviso pubblico. Quella reticenza continuò dall’amministrazione Obama all’amministrazione Trump.

Secondo Kurt Baumgartner, Principal Security Researcher di Kaspersky Lab: “L’incidente riportato dai media sottolinea quanto possa essere furtivo un attacco fatto grazie a chip minuscoli, elaborati e accuratamente nascosti. Questi chip potrebbero potenzialmente alterare il sistema operativo o portare ad una diminuzione della sicurezza in generale, indebolendo, ad esempio, gli schemi di crittografia o aumentando i privilegi e le possibilità di accesso. C’è molto in gioco: comunicazioni personali e aziendali, traffico IP, dati dei clienti e molto altro ancora. Tuttavia, presto o tardi, il chip si metterà in comunicazione con i suoi proprietari ed è proprio nel momento in cui si metterà in contatto con il sistema di comando e di controllo degli attaccanti che la minaccia, prima sconosciuta, diventerà più vulnerabile.

E allora perché lo spionaggio? Ad oggi Super Micro è il principale fornitore di schede madri al mondo e detiene un monopolio nel business dei computer destinati ad ambiti specifici come le apparecchiature MRI per le analisi cliniche o i sistemi che gestiscono le armi. Tutto questo senza dimenticare istituti bancari, data center per il cloud, hosting per i servizi Web e molto altro ancora. Il suo business è ben rappresentato dalla descrizione fornita da un ufficiale dell’intelligence USA.