Quale è l’anatomia degli attacchi online? Quali sono gli scenari reali di violazioni dei dati? Quanto è importante e quanto incide il fattore umano nella dinamica del data breach?

Secondo il report del Verizon RISK Team 4 su 18 casi reali di violazione dati- analizzati negli ultimi 3 anni- sono dovuti a fattore umano.

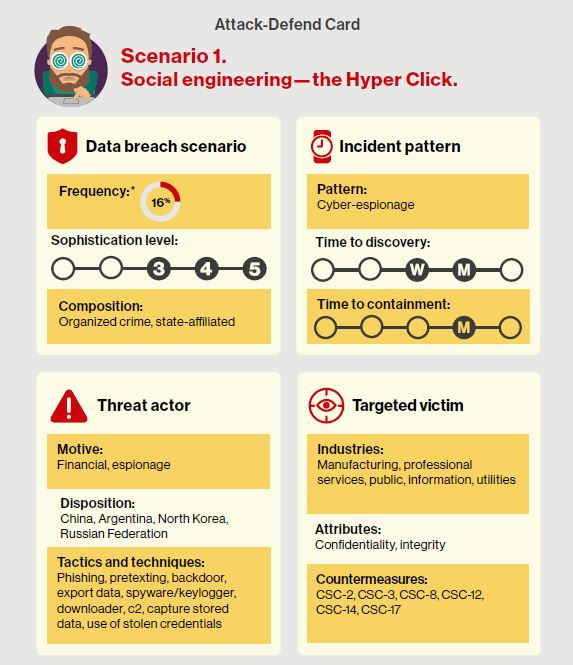

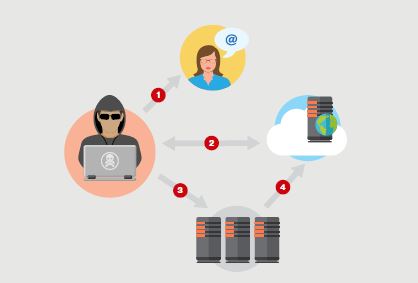

Il primo di questi 4 casi è stato chiamato ‘Ingegneria sociale’, ha avuto un’incidenza del 16% negli ultimi tre anni ed è per lo più avvenuto in Cina, Argentina, Corea del Nord e Russia. La tattica utilizzata dall’organizzazione criminale consiste prevalentemente nel fare operazioni di phishing, pretexting (fingersi qualcun’altro per ottenere credenziali o informazioni ndr.) o utilizzo di backdoor. I settori più colpiti in questa casistica sono il manifatturiero e il pubblico.

un esempio di attacco di questo genere, dove il dipendente diventa un elemento chiave per il successo dell’operazione

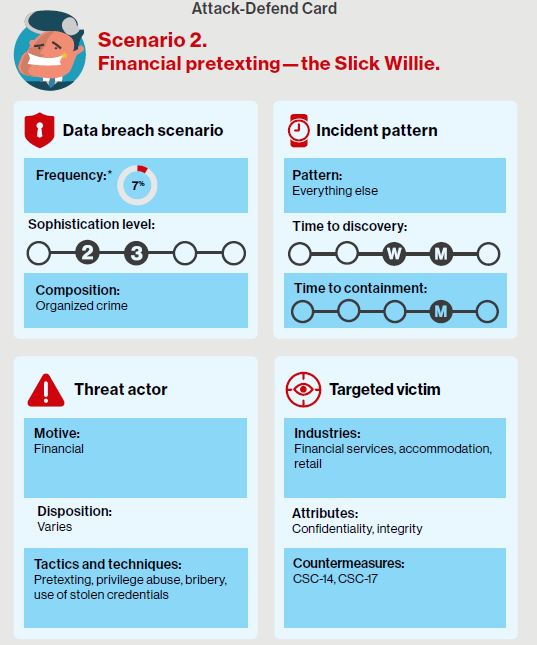

Il secondo caso, conosciuto con il nome del ‘pretesto finanziario’ ha avuto un’incidenza del 7% negli ultimi tre anni e il motivo è prettamente per scopi finanziari. La modalità di operazione, in questo caso, prevede l’uso del ‘pretexting’, la possibilità di corruzione del dipendente e/o l’appropriazione indebita delle credenziali di accesso.

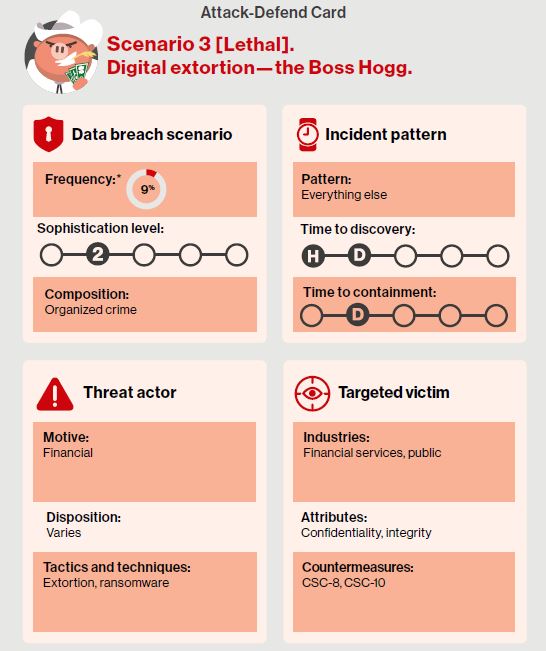

Il terzo caso è chiamato ‘l’estorsione digitale’. L’organizzazione criminale attraverso l’utilizzo di ransomware, ricattano la compagnia, minacciando di divulgare le informazioni sensibili che hanno ottenuto se non ricevono una ricompensa adeguata. Un esempio famoso, è quello avvenuto alla Ashley Madison, il sito di incontri ‘fedifraghi’ online che era stato minacciato da parte di un’organizzazione criminale di divulgare i dati di più di 20 milioni di clienti. La compagnia si era rifiutata di pagare e l’organizzazione criminale ha divulgato su internet i dati di tutti e 20 milioni di clienti, creando un danno incalcolabile all’azienda.

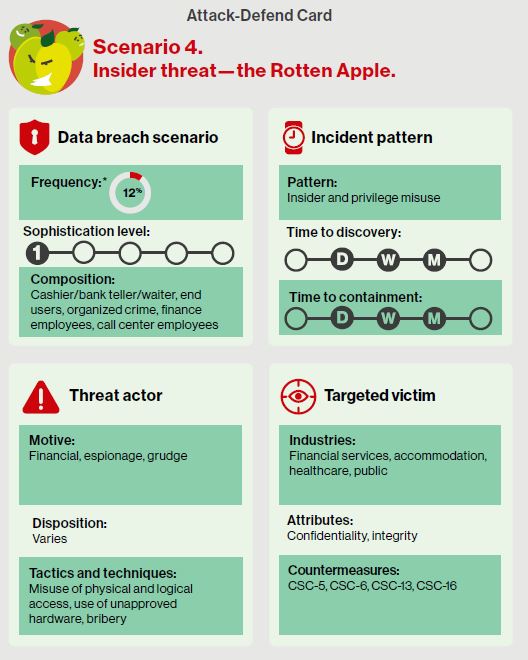

Ultimo scenario, definito ‘la minaccia interna’ o anche ‘la mela marcia’ ha avuto un’incidenza del 12% negli ultimi tre anni e prevede semplicemente l’uso di un informatore, all’interno della compagnia, che attraverso l’uso delle proprie credenziali, corrompendo altri colleghi e accedendo a delle aree riservate della compagnia, riesce a ottenere importanti informazioni e dati sensibili, che potrebbero essere venduti ad altre compagnie.